Mozilla utilise Claude Mythos et d'autres LLM pour mieux sécuriser Firefox

Mozilla utilise Claude Mythos pour mieux identifier et fixer les vulnérabilités dans Firefox. Les équipes utilisent à la fois Mythos (preview) que d'autres LLM.

"Il y a quelques mois encore, les rapports de bogues de sécurité générés par l'IA pour les projets open source étaient surtout perçus comme des données parasites. Traiter des rapports qui semblent plausibles mais qui sont erronés représente un coût asymétrique pour les responsables de projet : il est facile et peu coûteux de demander à un modèle de langage naturel (LLM) de détecter un « problème » dans le code, mais long et onéreux d'y répondre.

Habituellement, nous conservons les rapports de bogues détaillés confidentiels pendant plusieurs mois après la publication des correctifs et des avis de sécurité, principalement par précaution afin de protéger les utilisateurs qui, pour une raison ou une autre, tardent à mettre à jour Firefox. Compte tenu de l'intérêt exceptionnel suscité par ce sujet et de l'urgence d'agir au sein de l'écosystème logiciel, nous avons pris la décision réfléchie de publier un petit échantillon des rapports relatifs aux correctifs que nous avons récemment déployés. Nous avons tenté de les sélectionner parmi différents sous-systèmes de navigateurs, mais le processus de sélection est resté quelque peu arbitraire. Néanmoins, nous espérons que la richesse et la diversité de ces rapports confortent notre évaluation des capacités et nos appels aux développeurs pour qu'ils commencent à appliquer ces techniques.D'après notre expérience, les mises à jour des modèles améliorent l'efficacité de l'ensemble du pipeline : le système devient simultanément plus performant pour détecter les bogues potentiels, créer des cas de test de validation de concept pour les illustrer et décrire leur pathologie et leur impact." explique Mozilla. Par exemple, cet usage a permis de traquer un vieux bug de 15 ans sur l'élément <element> ou encore un bug vieux de 20 ans XSLT avec les appels key(). L'utilisation des LLM se fait depuis plusieurs années pour les analyses statiques du code critique pour trouver les vulnérabilités. "Outre la correction des 271 bogues identifiés par Claude Mythos Preview dans la version 150, nous avons intégré d'autres correctifs dans les versions 149.0.2, 150.0.1 et 150.0.2. Nous continuons également à identifier des bogues en interne par d'autres moyens et, comme pour d'autres projets, nous avons constaté une augmentation significative des signalements externes ces derniers mois." complète Mozilla.

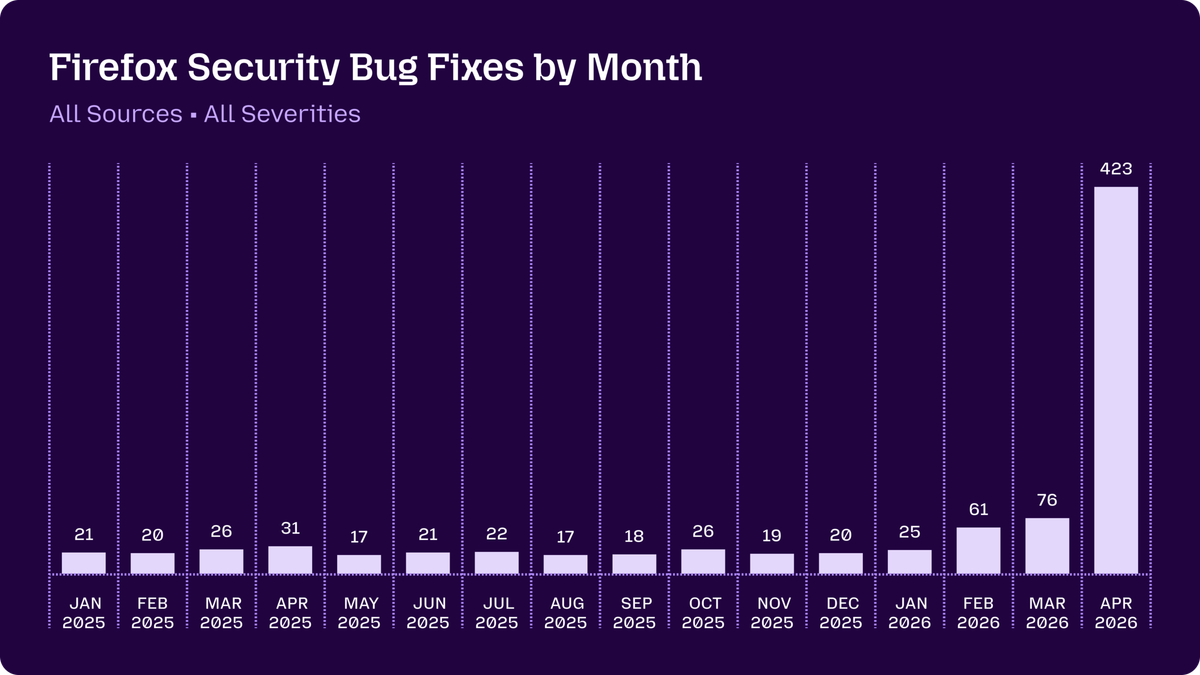

En avril 2026, 423 failles et bugs ont été fixés, contre 31 un an plus tôt. Dans un projet tel que Firefox, la fixation d'un bug peut exiger une mobilisation des équipes pour régler proprement le problème et plus il y a de bugs à fixer, plus les équipes sont stressées. Aujourd'hui, plus de 100 développeurs contribuent à ce travail de sécurité. Cela signifie aussi que chaque bug fix doit être vérifié, confirmé, déployé.

Notre avis : l'évolution des LLM est un élément majeur de la sécurité informatique. Avec des projets de plus en plus complexes, détecter les bugs et les failles de sécurité ne suffit plus ; il faut désormais pouvoir les corriger plus rapidement sans déstabiliser le reste du code. C'est une véritable course de vitesse face aux hackers, qui utilisent déjà des outils basés sur l'IA. Il est devenu impossible pour les développeurs de tout identifier et de tout corriger manuellement. Chaque bug nécessite en effet un processus précis pour éviter tout effet de bord. Attention, cela ne signifie pas qu'il faille déléguer toute la responsabilité aux IA et aux LLM. Les équipes de sécurité restent indispensables, mais elles disposent désormais de leviers pour accélérer radicalement le processus de bug fixing.

Post Mozilla : https://hacks.mozilla.org/2026/05/behind-the-scenes-hardening-firefox/